Nicht nur auf der Schiene fällt die Bahn regelmäßig mit maroder Infrastruktur auf. Auch im Internet ist die Technik teilweise von gestern. Wir haben eine Sicherheitslücke entdeckt, über die Daten von Firmenkunden leicht auszuspähen sind.

Von Simon Wörpel (correctiv.ruhr)

Das Daten-Leck befindet sich im Geschäftskunden-Bereich. Hier wickeln weit über zweihunderttausend Unternehmen ihre Geschäftsfahrten ab. CORRECTIV.RUHR war in der Lage, innerhalb weniger Minuten über zehntausend Geschäftsadressen von bahn.business-Kunden abzugreifen, ohne dafür eine Passwort-Sperre oder andere Sicherheits-Barrieren knacken zu müssen.

Wir haben uns diesen Beispieldatensatz von 10.139 Unternehmen und Organisationen genauer angeschaut, um die Lücke bewerten zu können. Von Elterninitiativen an Schulen über Mittelständler bis hin zu Konzernen, Landesministerien und politischen Fraktionen ist alles dabei. Außer ihrer Rechnungsadresse haben viele Geschäftskunden auch die Namen von entsprechenden Ansprechpartnern der Bahn anvertraut. Oder detaillierte Angaben über die Lage der jeweils zuständigen Abteilungen oder Büros, so zum Beispiel „2.OG Raum 2.13“ bei einer Firma aus Baden-Württemberg. Auch ausländische Firmen, vorzugsweise aus China, sind in unserem Beispieldatensatz zu finden.

Solche Daten dürften vor allem für Werbetreibende und die Konkurrenz im Mobilitätssektor interessant sein, da ziemlich klar ist, was man diesen Firmen verkaufen kann: Billigere Geschäftsreisen als bei der Bahn. Aber auch Kriminelle könnten die detaillierten Kontaktinformationen nutzen, um Briefe im Namen einer Firma zu verschicken und so „Social Engineering“ zu betreiben. Weiter könnten sie versuchen, mit den Informationen Fahrkarten über die Namen der Unternehmen zu buchen.

Unabhängig davon, ob und wie die Daten missbraucht werden könnten – allein, dass sie bei einem internationalen Konzern wie der Bahn so einfach zu bekommen sind, ist überaus bedenklich.

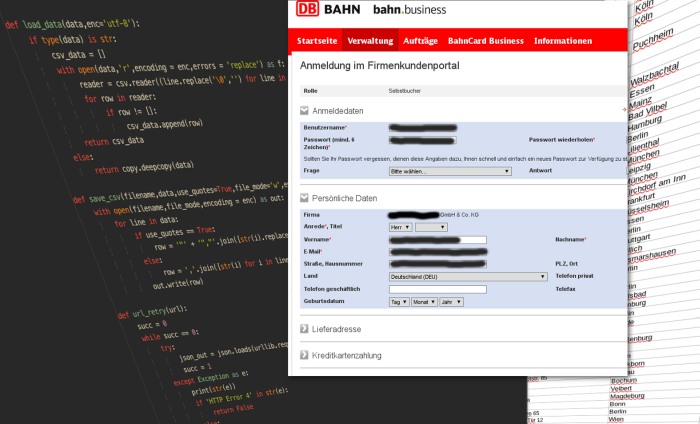

Die Lücke ist technisch banal: Bahn.business-Kunden erhalten einen speziellen Link, über den sich ihre Mitarbeiter als „Selbstbucher“ registrieren können. Die gekauften Tickets werden dann direkt über die Firma abgerechnet. Dieser Link hat in seiner Adresse einen Parameter namens „firmenid“, der jedem Kunden eine eigene Nummer zuweist. Ändert man diesen Parameter, erhält man die Eingabemaske für eine andere Firma – mit vorausgefüllter Rechnungsadresse und oftmals auch mit einem Ansprechpartner oder weiteren Details aus dem Geschäftsbetrieb der betroffenen Firma.

Das Späh-Programm, das diese Abfrage sehr einfach automatisiert und die Daten in eine auswertbare Tabelle umwandelt, konnten wir in wenigen Minuten schreiben. Es hat 11 Zeilen und 799 Zeichen (inklusive Leerzeichen). Die Datenabfrage selbst dauerte für die über 10.000 Adressen lediglich 45 Minuten.

Wir haben die Bahn um eine Stellungnahme gebeten. Bis Redaktionsschluss lag diese nicht vor.

In den vergangenen Monaten ist die Bahn schon öfter negativ aufgefallen. Vor zwei Wochen legte ein Mitglied des Chaos Computer Clubs (CCC) in Hannover eine gravierende Sicherheitslücke im neuen WLan-Netz der ICE-Züge offen. Die Bahn reagierte überraschend schnell.

Disclaimer: Wir haben den Beispieldatensatz nach Abschluss der Recherche vernichtet.

————————–

Simon Wörpel ist Redakteur bei CORRECTIV.RUHR. Die Redaktion finanziert sich ausschließlich über Spenden und Mitgliedsbeiträge. Ihr Anspruch: Missstände aufdecken und unvoreingenommen darüber berichten. Wenn Sie CORRECTIV.RUHR unterstützen möchten, werden Sie Fördermitglied des Recherchenzentrums correctiv.org. Informationen finden Sie unter correctiv.org